Mit Hilfe des

Domain Name System (DNS) wird die Namensauflösung im Internet durchgeführt. Gibt man z.B. die Domain

beispiel.de ein, dann wird diese vom DNS in die zugehörige IP-Adresse umgewandelt.

Zum Beispiel wird eine Domain in eine

- IPv4-Adresse 82.165.229.138 oder eine

- IPv6-Adresse 2a02:2e0:3fe:1001:7777:772e:2:85

umgewandelt und der Browser leitet die Anfragen zu dem richtigen Server weiter.

Dies kann man selber z.B. mit dem Befehl

ping in der Komandozeile testen:

Möchte man sichergehen, dass eine IPv6 Adresse angezeigt wird (sofern vorhanden), dann verwendent man

ping -6 www.domainname.de .

DNS Eintrag einer eigenen Domain ändern

Besitzt man einen eigenen Server (z.B.

virtueller Server von Host Europe) kann man diesen als DNS-Server mit Hilfe des Programms

Bind verwenden. Hierdurch ist es möglich, eine Domain auf einen anderen Server zeigen zu lassen. Anwendungsfälle wären z.B. ein Server Umzug oder ein schneller

Domainumzug ohne auth-code.

Bind ist die aktuell am häufigsten verwendete DNS Software im Internet. Dieser kann mit dem folgenden Befehl installiert werden:

sudo apt-get install bind9

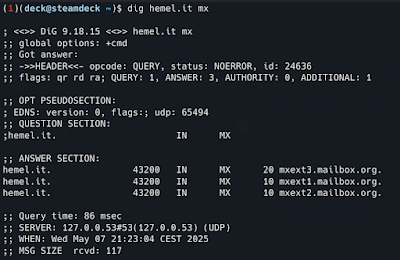

Des weiteren ist es auch sinnvoll, die Programme

dig und

dnsutils zu installieren, damit man die Namensauflösungen anschließend testen kann.

sudo apt-get install dnsutils

sudo apt-get install dig

Beispiel: Anpassen der IP-Adresse für eine Domain

Bevor man mit der Anpassung starten kann, ist es nötig die neue IP-Adresse noch bei einem weiteren DNS-Server einzutragen (secondary DNS). Denn nur so, wird auch wirklich die neue IP-Adresse übernommen. Hierfür kann man z.B. den Service von

http://www.twisted4life.com verwenden.

Man gibt dafür den Domainnamen ein und die IP-Adresse des primären DNS Server (auf den wir soeben bind installiert haben).

Anschließend sagt uns der Service auch, welchen Eintrag wir in der Zonendatei (

named.conf.local) vornehmen müssen:

zone "simxxxxxx.xe" { //yourdomain.com

type master;

file "/etc/bind/db.simxxxxxx.xe"; //yourdomain.com

allow-transfer {

202.157.182.142;

};

};

Nach der Installation befinden sich alle nötigen Dateien unter

/etc/bind/ , hier ist die zentrale Datei

/etc/bind/named.conf . In der die folgenden Dateien inkludiert werden:

include "/etc/bind/named.conf.options";

include "/etc/bind/named.conf.local";

include "/etc/bind/named.conf.default-zones";

Jetzt wird der oben genannte Eintrag in

named.conf.local vorgenommen und es muss noch eine Zonendatei für den

Master Eintrag erstellt werden.

Die Datei

db.simxxxxxx.xe sollte dann in etwa so aussehen (

IPextern ist dann die neue IP-Adresse der Domain):

// Serial aufbau: Form YYYYMMDDSS, mit YYYY=Jahr, MM=Monat, DD=Tag und SS=zweistellige Seriennummer, die bei mehreren Änderungen an einem Tag jeweils um eins erhöht wird.

// Kommentare werden durch „;“ (Semikolon) eingeleitet. Alles, was rechts von einem „;“ auftaucht, gilt als Kommentar.

; simxxxxxx.xe

$TTL 604800

@ IN SOA simxxxxxx.xe root.simxxxxxx.xe. (

2014010301 ; Serial

28800 ; refresh - 8 Stunden

7200 ; retry - 2 Stunden

604800 ; expire - 1 Woche

604800 ; Negative Cache TTL

)

@ IN NS ns1.simxxxxxx.xe.

@ IN NS ns1.twisted4life.com.

;MX-Records

@ IN MX 1 aspmx.l.google.com.

@ IN MX 3 alt1.aspmx.l.google.com.

@ IN MX 3 alt2.aspmx.l.google.com.

@ IN MX 5 aspmx2.googlemail.com.

@ IN MX 5 aspmx3.googlemail.com.

@ IN MX 5 aspmx4.googlemail.com.

@ IN MX 5 aspmx5.googlemail.com.

@ 86400 IN TXT "v=spf1 include:_spf.google.com ~all"

ns1.simxxxxxx.xe. 1800 IN A 178.2XX.XX.X4 ; IPvserver

@ 1800 IN A 85.2XX.XX.X8 ; IPextern

* 1800 IN A 85.2XX.XX.X8 ; IPextern

In dem oben genannten Beispiel wurden auch die MX-Records auf Google angepasst, damit dieser Mailserver verwendet werden kann. Siehe auch

https://support.google.com/a/answer/33915 .

Anschließend muss ein reload von

Bind erfolgen.

sudo /etc/init.d/bind9 reload

Zu guter Letzt muss auf der Provider Seite (wo die Domain gebucht ist) eine Anpassung des DNS Eintrags erfolgen:

Mit einem

nslookup kann jetzt überprüft werden, ob die neue IP-Adresse für die Domain übernommen werden konnte.

nslookup simxxxxxx.xe 178.2XX.XX.X4